一、Druid泄漏(和Actuator监控系统类似)

- 未授权访问:/druid/websession.html

- 信息泄露:泄露session等信息、数据库执行信息、url路径等信息

二、swagger API测试接口测试未授权访问漏洞

利用postman与burpsuite联动,将数据包代理到burp上,再在xray上开启监听,监听burp设置的代理,例如,http://127.0.0.1:8080,对postman测试到的所有swagger接口进行自动化漏洞扫描

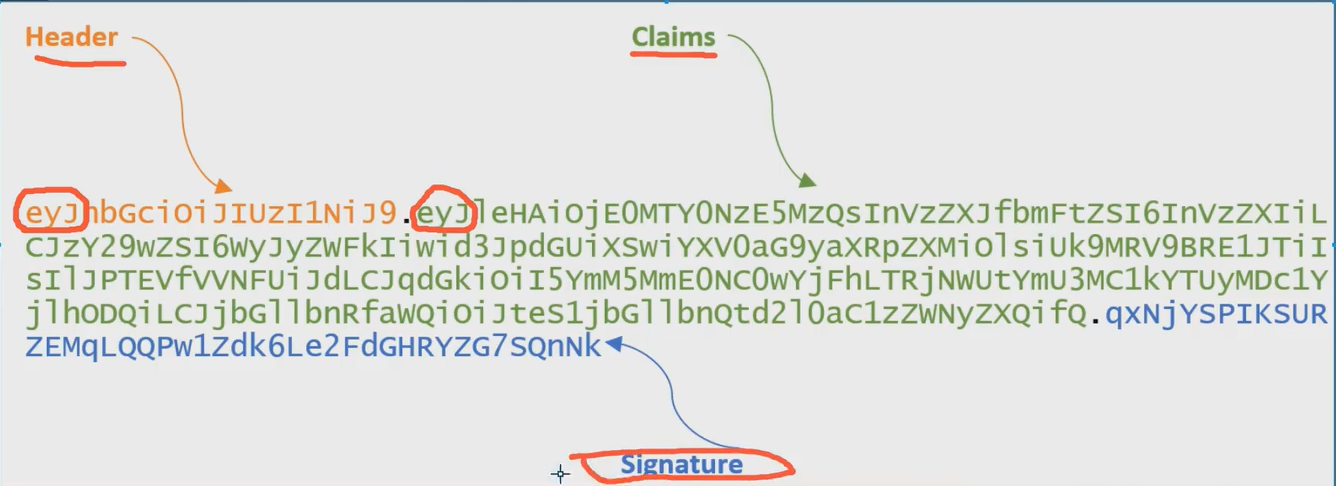

三、JWT

由三部分组成,header、payload、signature,下面是判断jwt的特征

- 空签名:可直接修改

- 未签名:利用jwt_tool将alg修改为None来伪造jwt

- 对称加密密钥签名(hs):利用jwt_tool爆破密钥,然后用在线jwt伪造网站来伪造jwt

- 非对称加密算法签名(rs)(私钥加密,公钥解密)(有私钥文件):获取源码或者公钥私钥文件,对伪造的jwt进行私钥加密

- 非对称加密算法(私钥加密,公钥解密)(只有公钥文件):换算法,换成对称加密算法,对其加密,然后发送后服务器对其进行公钥解密。